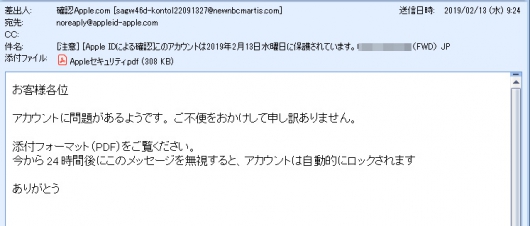

アップルを騙る “[注意] [Apple IDによる確認]このアカウントは…” なメール

今週届いたフィッシングメールのひとつです。件名は “[注意] [Apple IDによる確認]このアカウントは2019年2月13日水曜日に保護されています。xxxxxxxxxxxxx(FWD) JP" というもの(xは数字)。

最近は添付ファイルには仕込まれていないことが多い

このメールもそうですが、最近のフィッシングメールは添付ファイルがなかったり、添付ファイルには何も仕込まれていないことが結構あります。エンドポイントのセキュリティ対策ソフトに蹴られるのを避けるためでしょう。メール本文、添付ファイルにあるリンク先のページで盗みたい情報を入力させるという感じ。

実際このメールもメールサーバのウイルス対策ソフトに引っかからず、法人内ネットワークに設置しているUTMでも引っかからず、パソコンにインストールしているウイルス対策ソフトも反応しませんでした。

VirusTotalで検査してみる

こういった感じでどこでも引っかからずに届くメールは少なからずあります。しかし、引っかからなかったといって、法人ネットワークに繋がっているパソコンで添付ファイルを開くのはさすがにできません(汗。そういったときに添付ファイルやリンク先のURLを分析してくれるのがVirusTotalです。私のように社内SEな仕事をしている者であれば、利用している方も結構多いのではないでしょうか?

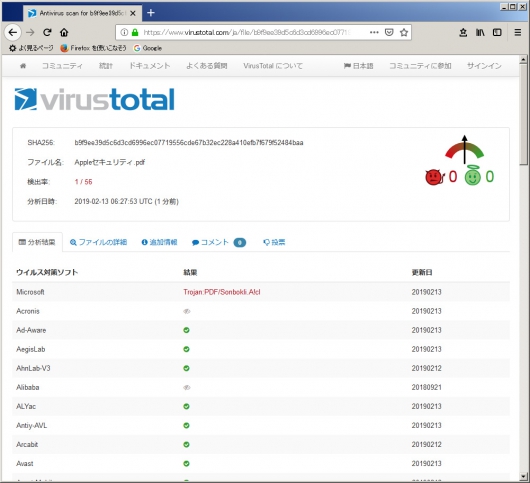

今回の添付ファイルをスキャンしてもらった結果… 失礼ながらびっくりしました。

最初はマイクロソフトのみが検出(驚

そう、検出結果にびっくり。検出したのはマイクロソフトのみでした。

マイクロソフトのみが “Trojan:PDF/SOnbokli.A!cl" として検出しています。(開いたわけではないので想像ですが)不安を煽る文章とURLが記されているだけであろうPDFファイルやURLで検出されたことがあった記憶がないのでびっくり。しかも検出したのがマイクロソフトだけだったのでさらにびっくり(失礼。

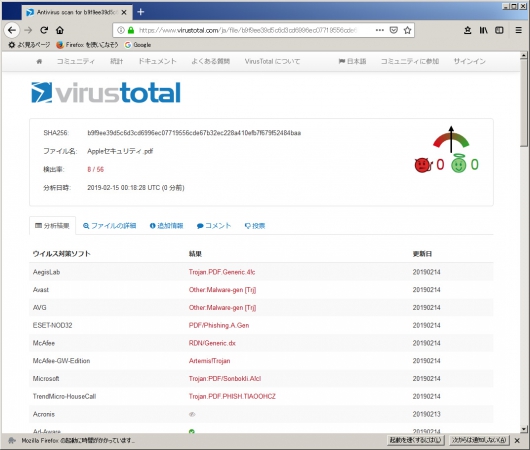

仕事が終わって自宅でも該当メールを受信してみると、自宅で使っているESETが検出しました。各ソフトウェアのパターンファイルが対応しはじめたのかなと数日後に再度VirusTotalで再分析をしてもらいました(この時点では職場のパソコンにインストールしているウイルス対策ソフトは検出していないということですね(苦笑)。

8つのソフトが検出しています。

フィッシングサイトに接続するためのURLが書かれているPDFファイル(だと思う)ので、必ずしも検出しないのかもしれませんが、現在はこのテの誘導方法も少なくないことを考えると、やはり検出してくれる方が嬉しい。

法人内ネットワークではウイルスの検出とは別に、C&Cサーバへの接続を許可しないとか、ボットネットフィルタとかWEBフィルタリングとかベンダーの異なる複数の機器、ソフトウェアを仕込んでいます。これらの対策でいらぬトラブルは未然に防ぐことができるのを願うばかりです。

ディスカッション

コメント一覧

まだ、コメントがありません

日本語が含まれない投稿は無視されますのでご注意ください。(スパム対策)